مع اقتراب نهاية العام، هناك ظاهرتان عالميتان للتسوق -يوم الجمعة الأسود و سايبر مونداي- على وشك إشعال نوبة من المستهلكين. بالنسبة لتجار التجارة الإلكترونية العالميين عبر الحدود، فإن هذا ليس مجرد وقت لازدهار المبيعات - إنه أيضًا وقت الذروة للمحتالين للإضراب.

مع اقتراب موسم العطلات 2024، يجب على التجار إعطاء الأولوية لتعزيز استراتيجيات منع الاحتيال لحماية أرباحهم وسمعتهم. حددت TrustDecision ثلاثة مخاطر احتيال رئيسية تميل إلى الارتفاع خلال أحداث المبيعات الضخمة هذه: وهي إساءة استخدام العروض الترويجية واستغلال قنوات الرسائل القصيرة والاحتيال في رد المبالغ المدفوعة.

الخطر 1: إساءة الاستخدام الترويجي و «زراعة الكوبونات»

واحدة من أكثر التهديدات انتشارًا هي إساءة الاستخدام الترويجي. خلال العطلات، تطرح المنصات خصومات وكوبونات ومبيعات سريعة لجذب المتسوقين. في حين أن هذه العروض الترويجية تعزز المشاركة، فإنها تفتح أيضًا الأبواب للمحتالين الذين يستغلون نقاط ضعف النظام لتحقيق مكاسب غير مشروعة. يستغل المضاربون المحترفون، الذين تطورت الآن إلى صناعة تبلغ قيمتها مليون دولار، وغالبًا ما يكونون مسلحين بأدوات متطورة وشبكات جيدة التنظيم، حملات التسويق لتحقيق أرباح سريعة. في ما يلي أسلوبان شائعان يستخدمان:

تسجيل البريد غير الهام

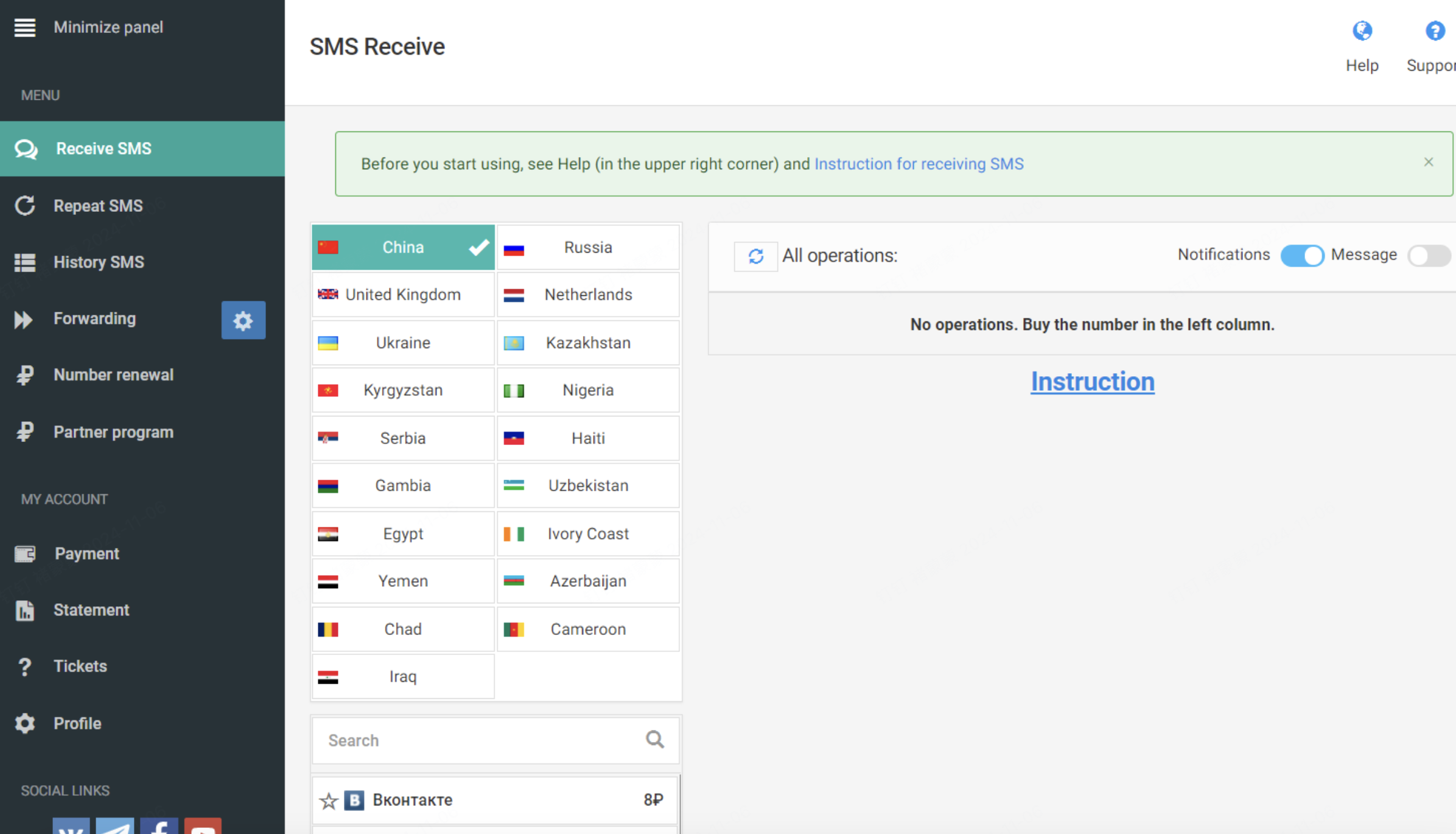

يبدأ الاحتيال بخطوة بسيطة: إنشاء حساب. في عالم عمليات الاحتيال عبر الإنترنت، يتعاون المحتالون مع لاعبين مشبوهين مثل بائعي البطاقات وخدمات التحقق من الرسائل القصيرة ووسطاء الحسابات. باستخدام الأدوات الآلية، ينتجون حسابات مزيفة بكميات كبيرة، ويبنون قاعدة بيانات ضخمة من الملفات الشخصية الجاهزة لسوء الاستخدام.

الخطوة الأخرى المفضلة لهؤلاء الممثلين السيئين هي حشو أوراق الاعتماد. إنهم يجمعون أسماء المستخدمين وكلمات المرور المسربة من الويب ويستخدمون الأدوات الآلية لمحاولة تسجيل الدخول إلى منصات متعددة. إذا قاموا باختراق حساب، فإنه يصبح منصة إطلاق لجميع أنواع المخططات الاحتيالية، مما يعرض المنصة ومستخدميها للخطر.

الاحتيال الترويجي

بمجرد أن يتمكن هؤلاء المحتالون من الوصول إلى حسابات مزيفة أو مسروقة، يذهبون إلى العمل. مسلحين بالروبوتات والنصوص، يتعمقون في الحملات الترويجية، وينفذون مخططات مثل الإحالات المزيفة، والأوامر الوهمية، وتخزين القسائم، وإعادة بيع نقاط المكافآت.

خذ مبيعات الفلاش كمثال. يستخدم المحتالون الأدوات الآلية لإغراق النظام بالطلبات، والاستيلاء على سلع محدودة بشكل أسرع مما يمكن أن يتفاعل المتسوقون الحقيقيون. ثم يتم قلب هذه العناصر لتحقيق الربح. الكوبونات والمكافآت والامتيازات الترويجية الأخرى؟ يتم جمعها بكميات كبيرة باستخدام حسابات مزيفة وبيعها في أسواق الطرف الثالث.

من خلال استغلال الثغرات في الحملات الترويجية، لا يؤدي المحتالون إلى إحباط الشركات فحسب، بل يتركون العملاء الحقيقيين أيضًا في العراء. النتيجة؟ موجة من الشكاوى وثغرات في ثقة العلامة التجارية.

لا تضر عمليات الاحتيال هذه بالتجار فحسب، بل إنها تعبث بالنظام البيئي بأكمله. ترى المنصات مقاييس أداء الإعلانات المنحرفة والعمليات المعطلة والتكاليف المتزايدة أثناء تصارعها للاستجابة. تؤثر التأثيرات المتتالية على الجميع، مما يجعل منع الاحتيال أمرًا ضروريًا لأي منصة تتطلع إلى الازدهار في السوق التنافسية اليوم.

الخطر 2: استغلال قناة الرسائل القصيرة

يسارع المحتالون إلى استغلال أنظمة التحقق عبر الرسائل القصيرة، وهي حجر الزاوية في أمان التجارة الإلكترونية. عادةً ما تستخدم منصات التجارة الإلكترونية كلمات مرور SMS لمرة واحدة (OTPs) للتحقق من حسابات المستخدمين أو إرسال إشعارات العملاء المهمة، لكن المحتالين يحولون هذه القنوات إلى نقاط ضعف. باستخدام كمية هائلة من أرقام الهواتف المزيفة والأدوات الآلية، فإنها تفرط في تحميل أنظمة الرسائل القصيرة واختطاف الواجهة لإرسال الرسائل. يمنع هذا الاضطراب المستخدمين الشرعيين من تلقي الإشعارات الهامة ويضر بتجربة التسوق الخاصة بهم، بينما يمكّن المحتالين أيضًا من الشراء بحسابات مزيفة ويؤدي إلى خسارة مالية.

يمكن أن يحدث هذا النوع من الهجمات لعدة أسباب: قد يكون الغش الصريح من قبل مزودي خدمة الرسائل القصيرة أو التخريب من المنافسين أو الاعتداءات المباشرة من قبل عصابات الاحتيال.

العواقب بعيدة المدى. بالإضافة إلى استنزاف الموارد وزيادة التكاليف، يمكن لهذه الهجمات أن تثير فيضًا من شكاوى المستخدمين، مما يؤدي أحيانًا إلى تعليق خدمات الرسائل القصيرة تمامًا. يقع المستخدمون الأبرياء في مرمى النيران، وتخاطر المنصات بإلحاق أضرار جسيمة بسمعة علامتها التجارية. للحفاظ على تشغيل الأنظمة بسلاسة وسعادة المستخدمين، يجب على الشركات اتخاذ تدابير قوية لتأمين قنوات الرسائل القصيرة الخاصة بها ضد إساءة الاستخدام.

المخاطرة 3: عمليات رد المبالغ المدفوعة

الاحتيال في الدفع هو التهديد الأكثر شيوعًا والأكثر ضررًا في التجارة الإلكترونية عبر الحدود. في جوهرها هي قضية رد المبالغ المدفوعة، والتي تأتي في شكلين رئيسيين:

- عمليات رد المبالغ المدفوعة غير المصرح بها: تحدث هذه عند استخدام بطاقة ائتمان مسروقة لعمليات الشراء. يعترض حامل البطاقة الشرعي على المعاملة، تاركًا التاجر يتحمل كل من المخزون المفقود واسترداد الأموال.

- عمليات رد المبالغ المدفوعة الودية: هذا النوع لا يتعلق بالسرقة بقدر ما يتعلق بالاستغلال. يعترض العملاء على المعاملات المشروعة، ويطالبون بمشكلات مثل أوصاف المنتج غير الدقيقة أو التوقعات غير الملباة، غالبًا لتأمين استرداد الأموال بشكل غير عادل.

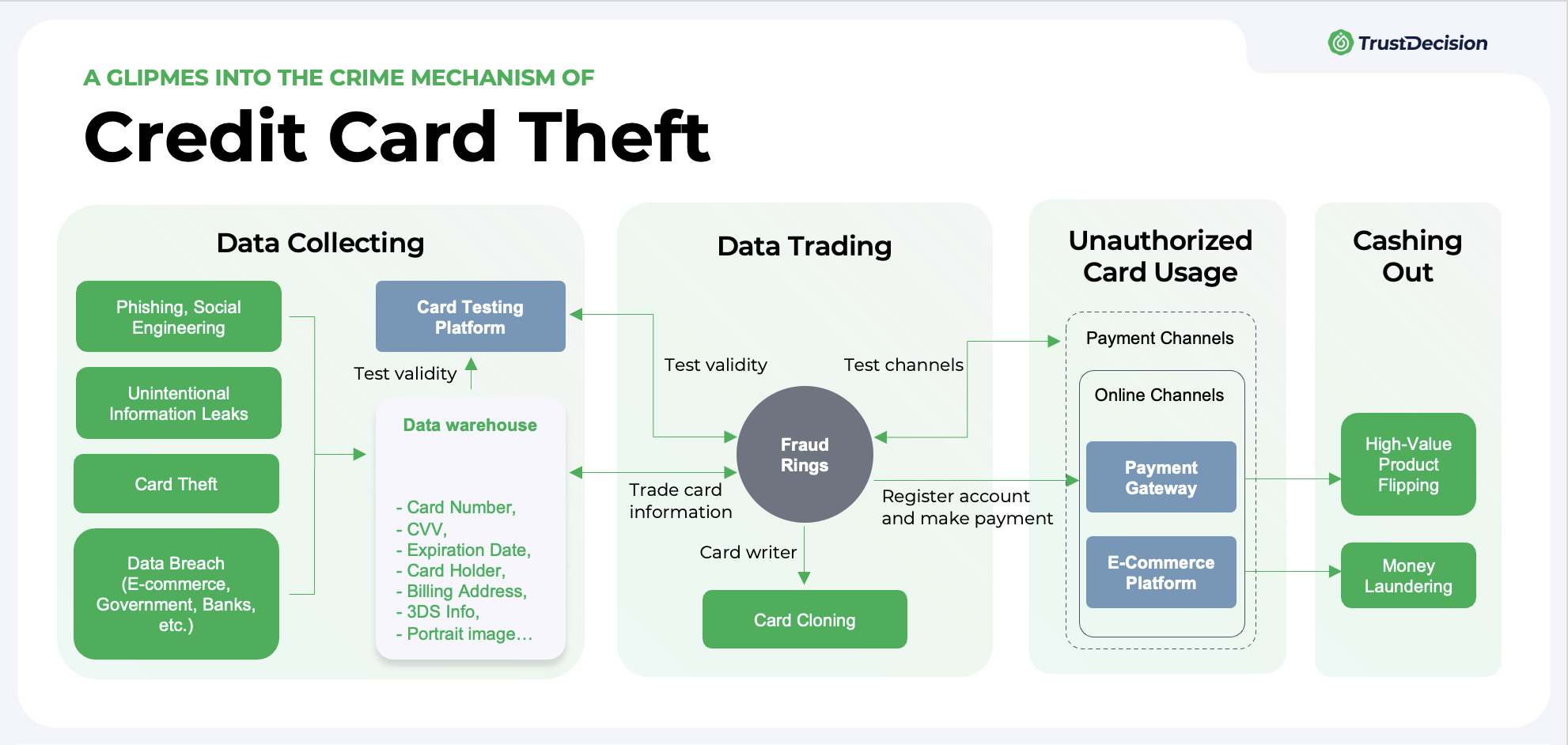

غالبًا ما تكون عمليات رد المبالغ المدفوعة غير المصرح بها نتيجة لسلسلة معقدة من الاحتيال. يتم الحصول على بيانات البطاقة المسروقة من خلال التصيد الاحتيالي أو القرصنة أو غيرها من الطرق غير المشروعة. يقوم المحتالون باختبار هذه البطاقات بمعاملات صغيرة قبل إجراء عمليات شراء أكبر. بمجرد حصولهم على سلع عالية القيمة، يتم إعادة بيعها بسرعة، مما يترك التجار للتعامل مع التداعيات. وقد نما هذا النشاط ليصبح صناعة كاملة، حيث تقوم عصابات الاحتيال ببناء سلاسل توريد كاملة حول بيانات البطاقات المسروقة. دعونا نلقي نظرة سريعة على كيفية عملها:

أولاً، يحتاج المحتالون إلى جمع معلومات البطاقة.

هذا هو أساس عملياتهم. فهم يحصلون على بيانات بطاقات الائتمان من خلال عمليات الاحتيال الاحتيالي أو خروقات قواعد البيانات أو البرامج الضارة أو أساليب الهندسة الاجتماعية لجمع التفاصيل الشخصية. يلعب «بائعو البيانات» هؤلاء دورًا رئيسيًا في تغذية المعلومات المسروقة في نظام الاحتيال.

بمجرد حصولهم على البيانات، فإن الخطوة التالية هي التحقق من صلاحيتها.

يستخدم المحتالون منصات أو أدوات متخصصة لفحص البيانات المسروقة، وفصل معلومات بطاقة الائتمان القابلة للاستخدام عن السجلات القديمة أو غير الصالحة. هذا يضمن وصول بطاقات العمل فقط إلى المرحلة التالية.

مع وجود بطاقات تم التحقق منها في متناول اليد، ينتقلون إلى اختبر البطاقات وقنوات الدفع.

باستخدام البطاقات الشرعية - سواء الخاصة بهم أو المستأجرة - يقومون بمحاكاة معاملات المستخدم الحقيقية لفهم عملية الدفع الخاصة بالمنصة. وبمجرد التعرف على النظام، ينتقلون إلى البطاقات المسروقة لإجراء اختبارات الدفع، وغالبًا ما يستخدمون مبالغ متفاوتة لقياس معدلات نجاح المعاملات. يتم نشر التقنيات المتقدمة، مثل الوكلاء وبصمات المتصفح وهجمات التصيد الاحتيالي، لتجاوز أنظمة الأمان، بما في ذلك المصادقة ثلاثية الأبعاد.

أخيرًا، ينتقلون إلى وضع أوامر بالجملة.

مسلحين ببطاقات تم اختبارها والتحقق منها، يستهدف المحتالون سلعًا عالية القيمة وسهلة إعادة البيع، ويضعون طلبات كبيرة على منصات التجارة الإلكترونية. تمزج بعض الحلقات المتطورة المعاملات الصغيرة والكبيرة أو تستخدم استراتيجيات توقيت محددة للتهرب من أنظمة اكتشاف الاحتيال. بمجرد تسليم البضائع، يقومون بتصفيتها بسرعة من خلال قنوات مختلفة، وتحويل البيانات المسروقة إلى نقد.

غالبًا ما تترك عواقب هذه العمليات التجار يتحملون العبء الأكبر.

عندما يكتشف حامل البطاقة الشرعي المعاملات الاحتيالية، يقوم بالإبلاغ عنها إلى مصرفه، مما يؤدي إلى رد المبالغ المدفوعة. لا يفقد التاجر المنتج فحسب، بل يتعين عليه أيضًا استرداد الدفعة - وهي خسارة مزدوجة فعليًا.

تتجاوز العواقب الخسائر المالية.

تراقب مؤسسات البطاقات مثل Visa و Mastercard معدلات الاحتيال واسترداد المبالغ المدفوعة عن كثب. إذا تجاوزت هذه الحدود المقبولة، فسيواجه التجار عقوبات، بما في ذلك الغرامات أو، في الحالات الشديدة، تعليق امتيازات معالجة الدفع الخاصة بهم. هذا يضيف إلى التكاليف التشغيلية، ويضر بثقة العملاء، ويضر بسمعة العلامة التجارية، مما يؤدي إلى تداعيات مالية طويلة الأجل.

بطاقة البدل الحرجة - عمليات رد المبالغ المدفوعة الودية

لا تنبع جميع عمليات رد المبالغ المدفوعة من البطاقات المسروقة. تعتبر عمليات رد المبالغ المدفوعة الودية، التي تنشأ من نزاعات العملاء المعروفة حول المعاملات المشروعة، شوكة أخرى في خاصرة التجار. تحدث هذه غالبًا عندما يدعي المشتري أن المنتج لم يتطابق مع الوصف أو وصل تالفًا. في حين أن هذه النزاعات يمكن أن تسلط الضوء أحيانًا على مشكلات جودة الخدمة، فإن مجموعة فرعية من العملاء تستغل سياسات رد المبالغ المدفوعة بشكل ضار.

من المتوقع أن يشهد تجار التجزئة ذروة في عمليات رد المبالغ المدفوعة خلال موسم التسوق القادم - بغض النظر عن الود أم لا، فإن كلاهما سيضر بشكل كبير بربحية التجار وكفاءتهم التشغيلية.

استعد لموسم تسوق محمي

تتطلب معالجة مخاطر الاحتيال في التجارة الإلكترونية مزيجًا من الخبرة والتكنولوجيا، وقد طورت TrustDecision نهجًا شاملاً لمساعدة الشركات على البقاء في صدارة التهديدات المتطورة. مع التركيز على الكفاءة والدقة، تم تصميم حلول TrustDecision للتكيف مع التحديات الفريدة لكل عميل، مما يضمن حماية سلسة حتى خلال مواسم التسوق الأكثر ازدحامًا.

مراقبة المخاطر في نقاط اتصال متعددة

يمكن أن يحدث الاحتيال في أي مرحلة من رحلة المستخدم، لذلك تضمن TrustDecision حماية كل خطوة. من التسجيل وتسجيل الدخول إلى التصفح والعروض الترويجية والمدفوعات وتفاعلات ما بعد البيع، يتتبع نظام المراقبة النشاط في الوقت الفعلي. تتلقى نقاط الاتصال الرئيسية - مثل المشاركة الترويجية أو السحب - التحقق الفوري من المخاطر للتحقق من صحة المستخدمين والمعاملات وحركة المرور. تعمل هذه الرقابة الكاملة على السلسلة على تقليل نقاط الضعف والحفاظ على سير العمليات بسلاسة.

رؤية سلوك المستخدم باستخدام نماذج التعلم الآلي

يعد فهم كيفية تفاعل المستخدمين مع النظام الأساسي الخاص بك أمرًا بالغ الأهمية لاكتشاف الاحتيال. تستخدم TrustDecision تقنيات خاصة مثل بصمة الجهاز ووضع العلامات السلبية/النشطة لتحليل سلوك المستخدم في النقاط الحرجة، مثل التصفح ووضع الطلبات. من خلال تطبيق نماذج الذكاء الاصطناعي المتقدمة مثل شبكة الذاكرة طويلة المدى (LSTM) و Transformer، يمكننا استخراج أنماط ذات مغزى من تسلسل سلوك المستخدم، وتحديد الاختلافات الدقيقة بين المتسوقين الشرعيين والمحتالين.

التحكم التعاوني في المخاطر وتكنولوجيا الرسم البياني المعرفي

لا يحدث الاحتيال بمعزل عن الآخرين، ولا ينبغي منع الاحتيال. تسمح قاعدة بيانات المخاطر العالمية الخاصة بـ TrustDecision للشركات بالاستفادة من الذكاء المشترك. على سبيل المثال، إذا شارك مستخدم في إساءة استخدام الكوبونات أو الاحتيال في الدفع على إحدى المنصات، فإن تاريخه يُعلم تقييم مخاطر TrustDecision للمنصات الأخرى، مما يتيح اتخاذ إجراءات مضادة استباقية. من خلال رسم خرائط حلقات الاحتيال وأنماط السلوك غير العادية عبر الأنظمة، تعمل TrustDecision على تمكين التجار من التصرف قبل أن يؤثر الاحتيال على أعمالهم.

منع رد المبالغ المدفوعة من خلال التنبيهات المبكرة

تعد عمليات رد المبالغ المدفوعة واحدة من أكثر أشكال الاحتيال ضررًا، ولكن يمكن تخفيفها بالتدخل المبكر. تضمن شراكات TrustDecision مع Visa و Mastercard وشبكات البطاقات الرئيسية الأخرى الشفافية والدقة في بيانات المعاملات. باستخدام أدوات مثل RDR (حل النزاعات السريع) و CDRN (شبكة حل نزاعات رد المبالغ المدفوعة) وتنبيهات Ethoca، يتلقى التجار إشعارات في الوقت الفعلي بالنزاعات ونافذة لحلها قبل تصعيدها. وفي حالة التعامل مع النزاعات خلال هذا الإطار الزمني، لن يتم احتساب النزاعات ضمن مقاييس رد المبالغ المدفوعة المتعلقة بالاحتيال، مما يساعد الشركات على تجنب الغرامات والحفاظ على الوصول إلى قنوات الدفع.

باختصار

يعني موسم التسوق في العطلات المزيد من المبيعات - ولكنه أيضًا وقت الذروة للاحتيال. إلى جانب التحديات المذكورة سابقًا، من المرجح أن يواجه التجار تهديدات متزايدة مثل سرقة الهوية، والزيادات الكبيرة في حركة المرور غير الصالحة، والمعاملات الاحتيالية الأخرى. حماية شاملة تغطي كل نقطة اتصال - بما في ذلك أمان الحساب، مراقبة المعاملات، الترويج والوقاية من إساءة الاستخدام، و ملف تعريف المستخدم - ضروري. من خلال التدابير الصحيحة المعمول بها، يمكن للشركات التركيز على النمو المستدام مع الحفاظ على روح العطلة حية لعملائها.