A medida que el panorama digital continúa evolucionando, las empresas se enfrentan a desafíos cada vez mayores en la prevención del fraude y la protección de los usuarios. La toma de huellas dactilares de los dispositivos se ha convertido en una técnica poderosa para combatir el fraude y mejorar la ciberseguridad. Si bien el desarrollo interno de un sistema de toma de huellas dactilares de dispositivos puede parecer abrumador, TrustDevice ofrece soluciones integrales que lo ayudan en el proceso. En este artículo, analizaremos las complejidades que implica la generación interna de huellas dactilares de los dispositivos, destacaremos los desafíos y demostraremos cómo TrustDevice puede potenciar su empresa.

¿Cómo desarrollar la huella digital del dispositivo internamente?

El desarrollo interno de un sistema robusto de toma de huellas dactilares de dispositivos requiere un enfoque sistemático y los recursos adecuados. Esta es una guía exhaustiva que le ayudará a navegar por el proceso:

Paso 1: Definir objetivos y casos de uso

Comience por definir claramente sus objetivos y casos de uso para la toma de huellas digitales del dispositivo. Determine los fines específicos para los que necesita las huellas dactilares del dispositivo, como la detección de fraudes, la autenticación o las experiencias de usuario personalizadas. Esto le ayudará a adaptar su solución para cumplir con sus requisitos específicos y guiará su toma de decisiones durante todo el proceso de desarrollo.

Paso 2: Investigue las soluciones existentes

Antes de sumergirse en el desarrollo, realice una investigación exhaustiva sobre las soluciones y tecnologías de toma de huellas dactilares de los dispositivos existentes. Explore las bibliotecas, los marcos y las API de código abierto que pueden proporcionar una base para su sistema. Evalúe sus funciones, su compatibilidad y el apoyo de la comunidad para determinar qué opciones se adaptan mejor a sus necesidades. Aprovechar las soluciones existentes puede reducir significativamente el tiempo y los costos de desarrollo. Puede explorar soluciones de código abierto como FingerprintJS, OpenAmsterdam o Biblioteca de huellas dactilares de TrustDevice para obtener ayuda en la implementación de la toma de huellas digitales del dispositivo.

Paso 3: Reúna los recursos necesarios

Desarrollo de la toma de huellas dactilares de un dispositivo el sistema requiere una variedad de recursos. Asegúrese de tener acceso a desarrolladores, científicos de datos y expertos en ciberseguridad capacitados que puedan contribuir a diferentes aspectos del proyecto. Además, asigne los recursos de hardware y software adecuados, incluidos servidores, bases de datos y herramientas de desarrollo, para respaldar la implementación y el mantenimiento continuo de su solución.

Paso 4: Recopilación de datos y selección de funciones

Identifique los puntos de datos que necesita recopilar para generar las huellas digitales del dispositivo. Esto puede incluir los atributos del dispositivo (por ejemplo, el sistema operativo, la resolución de la pantalla), la información de la red, los detalles del navegador, los datos de los sensores y los patrones de comportamiento. Para recopilar datos se pueden usar JavaScript, los SDK (como iOS o Android) o el código del lado del servidor. Determine qué funciones son las más relevantes y eficaces para sus casos de uso. Diseñe cuidadosamente el proceso de recopilación de datos para garantizar la transparencia y el cumplimiento de las normas de privacidad, obtener el consentimiento del usuario y proteger la información confidencial.

Paso 5: Desarrollar el proceso de procesamiento y análisis de datos

Implemente una canalización de procesamiento de datos para gestionar los datos recopilados del dispositivo. Esta canalización debe incluir módulos para la limpieza de datos, la extracción de funciones y la transformación de datos. Aplique los algoritmos y las técnicas estadísticas apropiados para analizar los datos recopilados y obtener información significativa. Se pueden emplear enfoques de aprendizaje automático, como los algoritmos de agrupamiento o clasificación, para identificar patrones y generar huellas digitales de los dispositivos.

Paso 6: Implementar medidas de seguridad

Asegúrese de que el sistema de toma de huellas dactilares de su dispositivo incorpore medidas de seguridad sólidas. Implemente protocolos de cifrado para proteger los datos confidenciales durante la transmisión y el almacenamiento. Aplica técnicas de hash o tokenización para anonimizar la información de identificación personal (PII) y mantener la privacidad del usuario. Actualice y parchee su sistema con regularidad para abordar las vulnerabilidades de seguridad y anticiparse a las amenazas en evolución.

Paso 7: Creación de una base de datos de huellas dactilares segura para dispositivos

Cree una base de datos centralizada y segura para almacenar las huellas digitales o los hashes de los dispositivos. Debe diseñarse para gestionar de manera eficiente grandes volúmenes de datos y proporcionar capacidades de recuperación rápidas para la detección del fraude en tiempo real y la autenticación de usuarios.

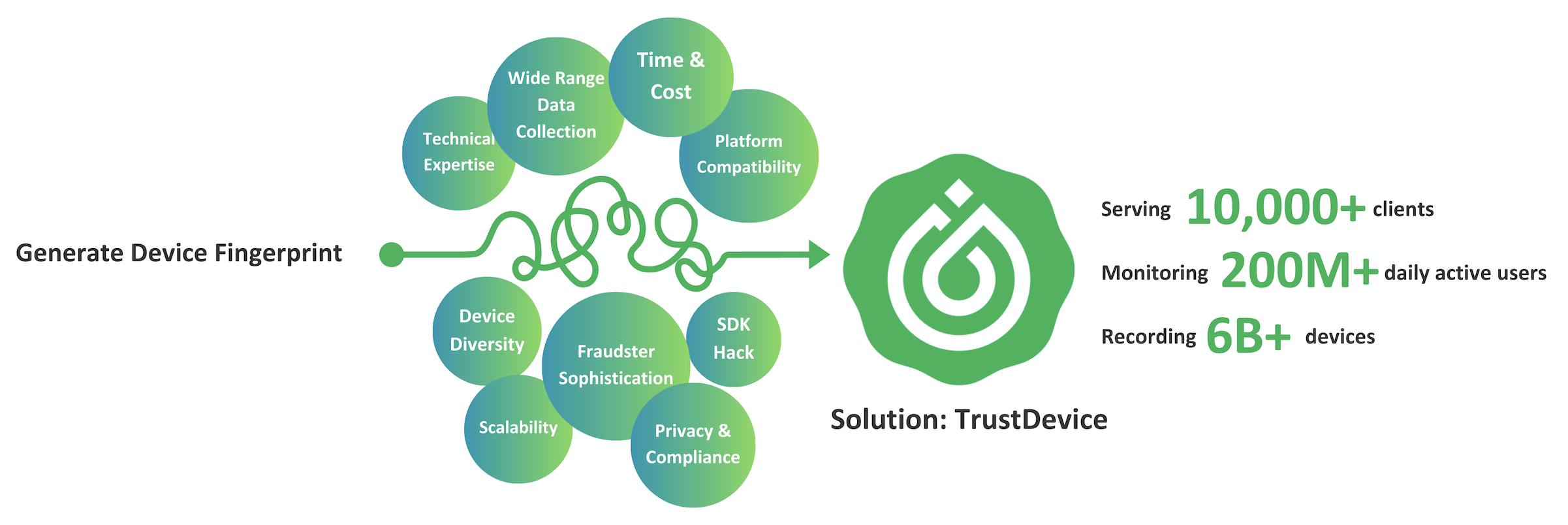

¿Cuáles son las dificultades y los desafíos del desarrollo interno?

Si bien la generación interna de huellas dactilares de los dispositivos ofrece ventajas en términos de personalización y control, es fundamental estar al tanto de los desafíos que implica. El desarrollo de una solución interna de toma de huellas dactilares de dispositivos requiere experiencia, recursos y un conocimiento profundo de las complejidades que implica. Estas son algunas de las principales dificultades con las que puede tropezar al emprender el proceso de desarrollar internamente las huellas dactilares de los dispositivos:

Experiencia técnica

El desarrollo de un sistema eficaz de toma de huellas dactilares de dispositivos exige un conocimiento profundo de varias tecnologías, incluida la identificación de dispositivos, la recopilación de datos, el procesamiento de señales y el reconocimiento de patrones. Requiere experiencia en lenguajes de programación, análisis de datos, aprendizaje automático y ciberseguridad. Adquirir y mantener un equipo con conjuntos de habilidades tan diversos puede ser un desafío importante, especialmente para las organizaciones más pequeñas o para aquellas que no tienen recursos dedicados.

Recopilación e interpretación de datos

La recopilación e interpretación precisas de los datos del dispositivo es fundamental para generar huellas digitales confiables del dispositivo. Implica capturar una amplia gama de parámetros, como los identificadores de los dispositivos, la información de la red, los datos de los sensores y los patrones de comportamiento. Garantizar la precisión y la coherencia de estos datos en diferentes dispositivos y plataformas puede resultar complejo y llevar mucho tiempo. Además, la interpretación de estos datos requiere algoritmos y modelos estadísticos avanzados para extraer información significativa y generar huellas digitales únicas de los dispositivos.

Diversidad de dispositivos y compatibilidad de plataformas

El vasto panorama de dispositivos, sistemas operativos y plataformas plantea un desafío importante a la hora de generar huellas digitales completas de los dispositivos. La proliferación de teléfonos inteligentes, tabletas, dispositivos de IoT y varios navegadores web requiere pruebas exhaustivas y comprobaciones de compatibilidad para garantizar la precisión y la cobertura de las huellas dactilares de los dispositivos en diversos entornos. Desarrollar y mantener una solución que se adapte al panorama de los dispositivos en constante evolución puede requerir muchos recursos y ser exigente.

Sofisticación de estafadores y hackeo de SDK

Los estafadores evolucionan continuamente sus técnicas para eludir las medidas de seguridad, incluida la toma de huellas dactilares de los dispositivos. Emplean métodos avanzados como la emulación de dispositivos, la suplantación de IP y las VPN para ofuscar su verdadera identidad e imitar los comportamientos legítimos de los usuarios. Desarrollar una solución interna de toma de huellas dactilares de dispositivos que pueda detectar y mitigar de manera eficaz estos ataques sofisticados requiere investigaciones, actualizaciones y contramedidas continuas para anticiparse a los estafadores.

Los estafadores también buscan sin descanso oportunidades para aprovechar las debilidades de los kits de desarrollo de software (SDK) empleados para la toma de huellas dactilares de los dispositivos con el fin de producir identificaciones de dispositivos falsas o inconsistentes. Al examinar el código del SDK, pueden identificar patrones que indican un comportamiento legítimo de los usuarios y replicar esos patrones en sus actividades fraudulentas. Algunos estafadores llegan incluso a utilizar técnicas de ingeniería inversa para obtener información sobre el funcionamiento interno y las vulnerabilidades de los SDK. Para hacer frente a estos desafíos de manera eficaz, es fundamental implementar medidas de protección, como la ofuscación del código, el cifrado, las actualizaciones periódicas, la supervisión continua y la colaboración con la comunidad de seguridad.

Escalabilidad y rendimiento

Gestionar un gran volumen de datos de dispositivos y procesarlos en tiempo real puede plantear desafíos de escalabilidad y rendimiento. Los sistemas de toma de huellas dactilares de los dispositivos deben ser capaces de gestionar grandes cargas de tráfico sin comprometer la precisión ni los tiempos de respuesta. Los mecanismos eficientes de almacenamiento, recuperación y análisis de datos son cruciales para garantizar la escalabilidad y el rendimiento del sistema.

Privacidad y cumplimiento

La recopilación y el almacenamiento de datos deben cumplir con las normas de privacidad y priorizar el consentimiento del usuario. Implemente medidas sólidas de protección de datos, incluidos el cifrado y los controles de acceso, para proteger los datos recopilados de los dispositivos y evitar el acceso no autorizado o las infracciones.

Consideraciones de tiempo y costo

El desarrollo interno de un sistema de toma de huellas dactilares de dispositivos robusto y confiable requiere una inversión significativa en términos de tiempo, recursos y costos. Implica amplios esfuerzos de investigación, desarrollo, pruebas y mantenimiento. El proceso puede requerir la adquisición de licencias de hardware y software y la asignación de personal especializado. Además, se debe evaluar cuidadosamente el costo de oportunidad de desviar recursos de las actividades empresariales principales.

¿Cómo puede ayudarle TrustDevice?

TrustDevice, desarrollado por TrustDecision, ofrece una solución integral e integral para generar huellas digitales de dispositivos. En lugar de simplemente simplificar el proceso, TrustDevice ofrece todo el proceso en forma de software como servicio (SaaS), lo que permite a las empresas incorporar sin esfuerzo la toma de huellas dactilares de los dispositivos en sus estrategias de ciberseguridad y prevención del fraude. Analicemos cómo TrustDevice aborda los desafíos mencionados anteriormente y proporciona una experiencia perfecta para las empresas:

Amplia cobertura e integración optimizada

TrustDevice cuenta con una cobertura integral en varios tipos de dispositivos, incluidos Android, iOS, Web, H5 y applets. Esta amplia cobertura garantiza que las empresas puedan capturar eficazmente los datos de los dispositivos en diferentes plataformas, lo que mejora la precisión y la fiabilidad de las huellas dactilares de sus dispositivos.

Estabilidad y confiabilidad

Con un historial de servicio a más de 10 000 clientes y más de 6 000 millones de dispositivos, TrustDevice ofrece un rendimiento estable y fiable. Cuenta con una tasa de precisión de huellas dactilares que supera el 99,9% y proporciona una amplia gama de etiquetas de riesgo para una detección eficaz del fraude.

Seguridad incomparable y tecnologías avanzadas TrustDevice aprovecha tecnologías de vanguardia para garantizar una seguridad sin igual en la toma de huellas dactilares de los dispositivos. Emplea técnicas de ofuscación y virtualización del código, lo que hace que sea extremadamente difícil para los estafadores aplicar ingeniería inversa y manipular las huellas dactilares de los dispositivos. Al incorporar medidas de seguridad avanzadas, TrustDevice minimiza el riesgo de actividades fraudulentas y refuerza la ciberseguridad general.

Propiedad intelectual básica

TrustDevice se basa en derechos de propiedad intelectual totalmente independientes, respaldados por tecnologías patentadas, que garantizan la singularidad y las capacidades de vanguardia.

Cumplimiento de seguridad

TrustDevice se compromete a cumplir con los más altos estándares de seguridad y cumplimiento. Cumple con el RGPD, el CCA, el PCI DSS, la ISO 27701 y la ISO 9001, lo que garantiza la seguridad e integridad de sus datos.

Despliegue sencillo

TrustDevice ofrece la implementación de software como servicio (SaaS), lo que reduce los costos de integración y permite un acceso rápido a los servicios de toma de huellas digitales de los dispositivos. Este enfoque simplificado garantiza una implementación rápida y sin complicaciones.

La generación interna de huellas dactilares de los dispositivos presenta tanto desafíos como oportunidades. Al asociarse con expertos como TrustDevice, las empresas pueden superar las dificultades y disfrutar de los beneficios de la personalización, el control y la mejora de la prevención del fraude. TrustDevice, con su amplia cobertura, estabilidad, cumplimiento de la seguridad y facilidad de implementación, permite a las empresas proteger el recorrido de sus clientes de manera eficaz.

Explore TrustDevice y emprenda un viaje de toma de huellas dactilares avanzadas de dispositivos para la prevención del fraude y experiencias de usuario personalizadas aquí. ¿Aún no sabe si TrustDevice es la solución perfecta para sus necesidades? Dé el siguiente paso y programe una demostración personalizada para obtener una comprensión más profunda de nuestra solución integral. Descubra cómo puede personalizar TrustDevice para cumplir con sus requisitos específicos. No pierda la oportunidad de explorar nuestras ofertas en detalle.

Dónde obtener ayuda:

Para obtener asistencia técnica con La biblioteca de código abierto de TrustDevice, visita GitHub Issues para enviar errores o Debates para hacer preguntas. Participar públicamente en la comunidad de código abierto beneficiará a otras personas que se enfrentan a problemas similares.

.jpeg)

.jpeg)

.jpeg)