En la era digital actual, en la que las transacciones financieras se entrelazan cada vez más y se realizan en línea, se cierne una sombría amenaza tanto para las personas como para las empresas: el sindicato clandestino de fraude con tarjetas de crédito. Este «mercado» oculto, que prospera en las profundidades del ciberespacio, representa un desafío formidable para la seguridad de las transacciones.

Este artículo proviene de una investigación en profundidad realizada por nuestro equipo de inteligencia que expone las alarmantes y sofisticadas redes de fraude dentro de esta esfera ilícita. Se descubrió que los datos de tarjetas de crédito obtenidos en el mercado negro están muy extendidos y abarcan las tarjetas de crédito emitidas por redes de pago como Visa, Mastercard, JCB, American Express y Discover.

Comprender la jerga del robo de tarjetas de crédito

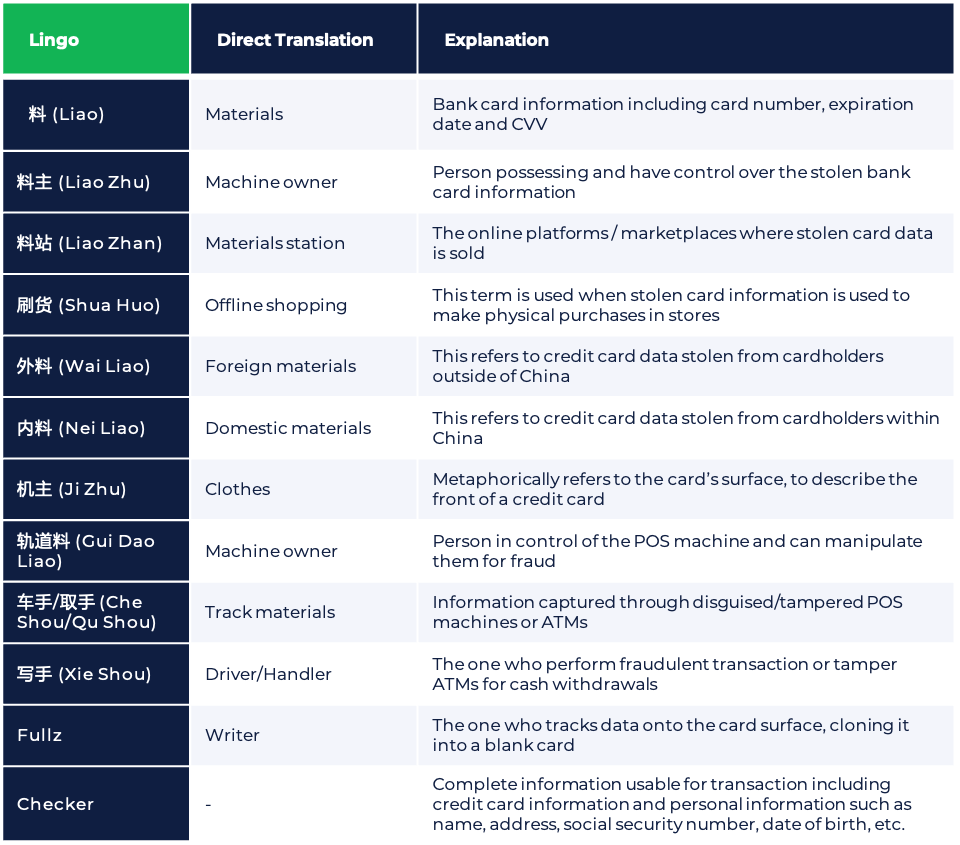

Descifrar la jerga de la información privilegiada es crucial para comprender completamente cómo los estafadores navegan en el mercado negro. La siguiente imagen muestra una jerga que se usa con frecuencia para transmitir información:

La mayoría de los sindicatos de fraude comenzaron en China, o si no estaban gestionados por la misma banda de fraude. Es crucial desglosarlo del contexto original en chino y aquí están todos los términos utilizados:

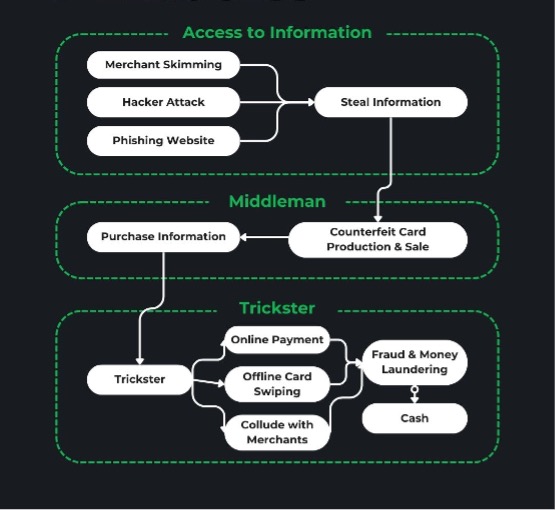

El proceso penal

División del Trabajo

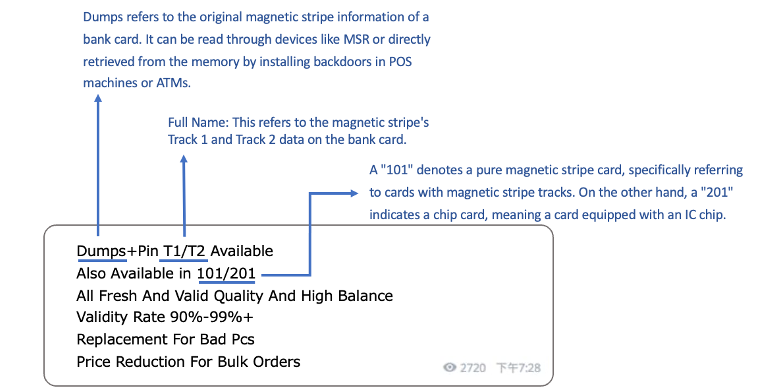

Robeado de máquinas POS y ARM

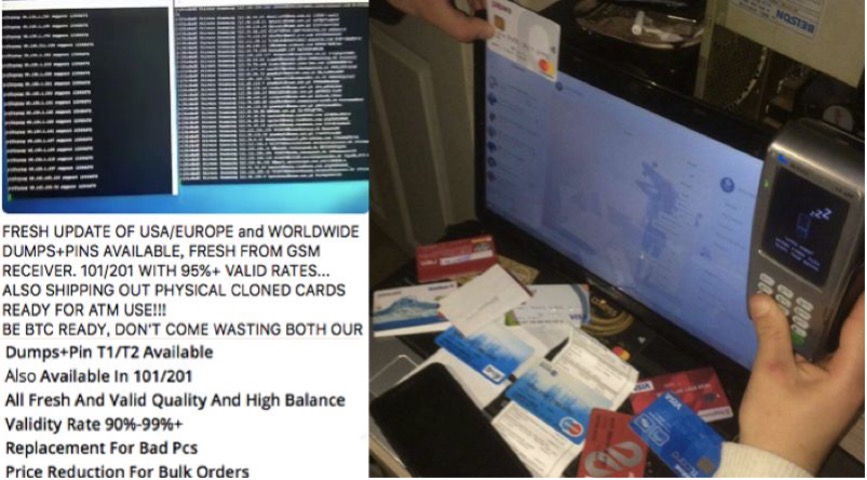

El proceso a menudo comienza con la conexión de dispositivos de desnatado a terminales POS y cajeros automáticos. Estos dispositivos capturan los datos confidenciales de los titulares de tarjetas, como los números de las tarjetas, los códigos CVV y los PIN, durante las transacciones. Luego, los traficantes de datos recopilan y venden esta información robada en la web oscura.

Los modelos POS más antiguos a veces utilizan el protocolo GSM para conectarse a las redes bancarias. Dado que este protocolo transmite datos sin cifrar, es vulnerable a la interceptación por parte de delincuentes que utilizan equipos especializados. Aprovechan esta debilidad para robar datos completos de transacciones, lo que afecta tanto a las tarjetas de débito como a las de crédito. A continuación, encontrará ejemplos del equipo utilizado en estas operaciones de robo de información.

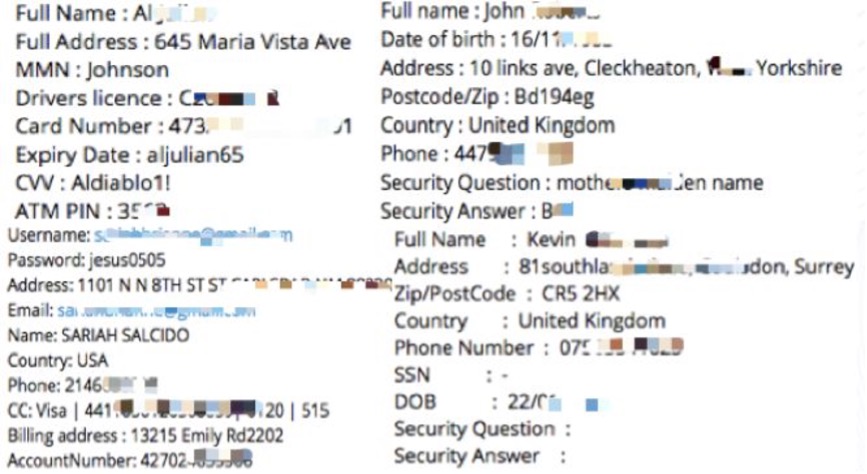

Relleno de credenciales

Los estafadores se dirigen a las plataformas de pago, los sitios de comercio electrónico y los proveedores de servicios móviles para recopilar información personal, como números de teléfono, direcciones de facturación y detalles de tarjetas. Este proceso les permite crear perfiles detallados de los datos de las tarjetas de crédito para la venta, como se muestra a continuación.

Ataques de suplantación de identidad y malware

Los ciberdelincuentes pueden crear sitios web falsos que imitan a los legítimos, engañando a los usuarios para que envíen su información personal. También distribuyen malware, incluidos troyanos, a través de determinados programas para robar datos. Los tipos específicos de software varían en función de la región.

La pregunta clave entonces es: ¿Dónde termina esta información robada?

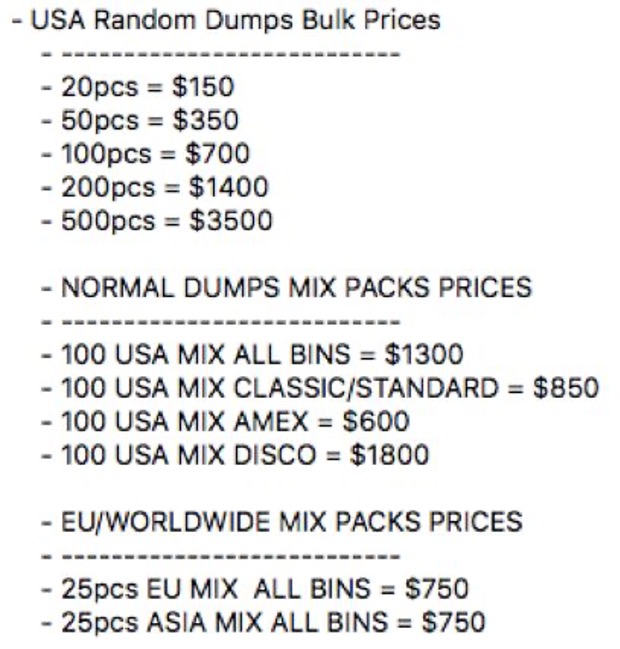

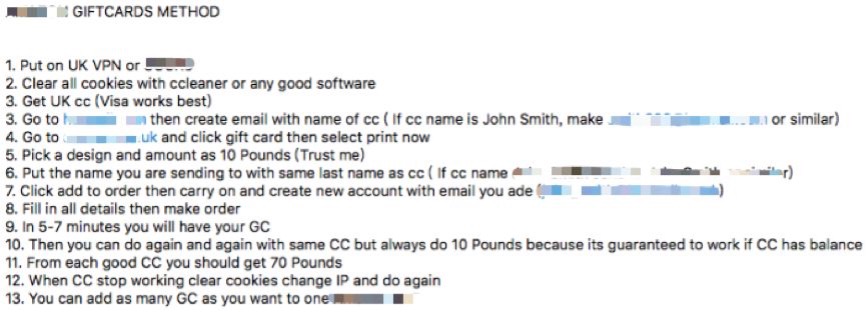

Los foros de la web oscura y ciertas plataformas de redes sociales son puntos críticos para intercambiar datos de tarjetas de crédito robadas. Estas plataformas son testigos de transacciones diarias que incluyen la venta de información robada, dispositivos de robo de información y guías sobre el lavado de dinero. El precio de los datos robados varía en función de factores como el país de emisión de la tarjeta, el banco emisor de la tarjeta y la probabilidad de que la transacción se realice con éxito. Los datos de alta calidad tienen un precio más alto. Los vendedores clasifican sus productos según el emisor de la tarjeta y el código de país, y ofrecen descuentos para compras al por mayor. Para mantenerse fuera del radar de la supervisión bancaria, las transacciones se realizan normalmente con criptomonedas como Bitcoin o a través de Western Union.

Del robo de datos a las ganancias

Transacciones en línea

El método principal para monetizar los datos robados son las transacciones en línea. Los estafadores utilizan los datos de tarjetas de crédito robadas para comprar artículos en sitios web de juegos, comercio electrónico y viajes. Luego venden estos artículos con fines de lucro.

Los métodos de verificación de tarjetas de crédito son muy diferentes, y algunos sitios emplean medidas de seguridad avanzadas, como la verificación dinámica de contraseñas, para impedir el uso no autorizado. Los estafadores suelen recurrir a métodos como el intercambio de tarjetas y la adivinación de contraseñas durante el proceso de pago.

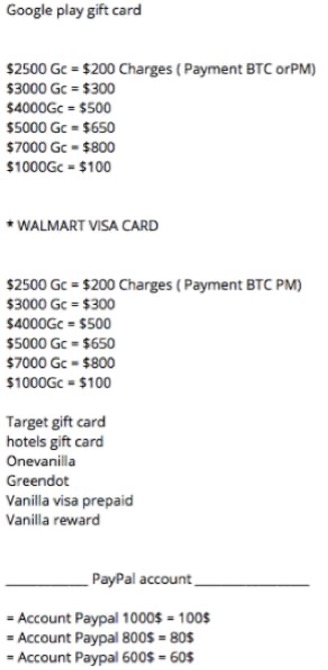

Nuestra investigación también reveló que algunos estafadores prefieren comprar tarjetas de regalo en plataformas como Google Play, Visa, Mastercard, Amazon, Walmart y Best Buy. Las tarjetas de regalo son las preferidas por su facilidad de reventa, su alta liquidez y su menor riesgo de detección.

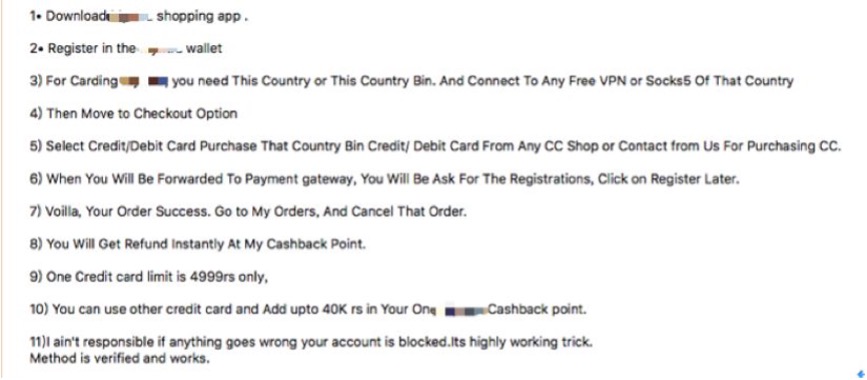

Para mejorar el «servicio al cliente» y aumentar las tasas de éxito de las transacciones, los estafadores también invierten tiempo en aprovechar las debilidades de los sitios web de comercio electrónico y pagos. Crearon tutoriales detallados sobre cómo eludir las medidas de seguridad en varios foros. A continuación se muestra un ejemplo de instrucciones proporcionadas por un estafador sobre cómo hacer un uso indebido de las tarjetas de regalo de un popular sitio web internacional de comercio electrónico.

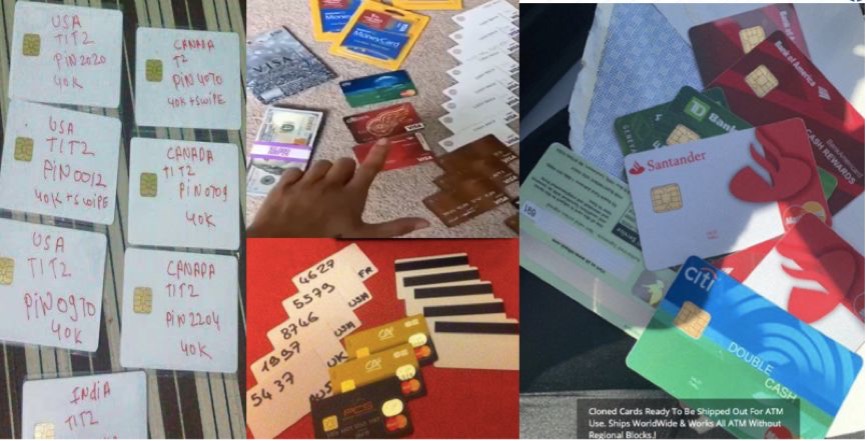

Transacción offline

En las transacciones fuera de línea, los estafadores crean tarjetas falsificadas con información de tarjetas robadas. Utilizan máquinas de fabricación avanzadas para codificar estos datos y convertirlos en tarjetas falsificadas, básicamente creando réplicas de varias tarjetas de crédito. Estas tarjetas falsificadas se utilizan luego para retirar efectivo en cajeros automáticos o para comprar artículos de alto valor como productos electrónicos, diamantes y oro en tiendas físicas.

Los estafadores también se dedican al fraude basado en la tecnología NFC (comunicación de campo cercano) y utilizan malware para robar información de tarjetas de crédito y cuentas de dispositivos compatibles con NFC para realizar compras no autorizadas.

Lavado de dinero

El lavado de dinero implica transferir fondos robados a través de múltiples transacciones a cuentas personales. Al utilizar plataformas de comercio electrónico y carteras digitales ofrecidas por empresas de pago externas, los estafadores combinan los fondos de varias tarjetas robadas en una sola cuenta para retirarlos.

Nuestra investigación destaca un caso en el que una cuenta de una plataforma de comercio electrónico de la India se utilizó para el lavado de dinero, como se muestra en la imagen adjunta.

Otro caso es el de la explotación de una conocida empresa de pagos externa, como se ilustra en el siguiente tutorial

Para mitigar el riesgo y mantener los ingresos, algunos estafadores ahora ofrecen soporte postventa. Además de vender datos robados, también venden máquinas robadoras de cajeros automáticos y equipos para hacer tarjetas. Antes de completar una venta, informan a los posibles compradores sobre la tasa de éxito de la información que se vende. Además, también ofrecen reembolsos o reemplazos bajo ciertas condiciones y comparten tutoriales para ayudar a los compradores a aumentar sus posibilidades de cometer un fraude exitoso.

¿Cómo podemos combatir todas estas tácticas de fraude orquestadas?

Las limitaciones para prevenir el fraude con tarjetas de crédito mediante métodos tradicionales, como la comparación de listas negras y las reglas estratégicas, están disminuyendo lentamente en comparación con las técnicas en constante evolución. La industria avanza hacia las tecnologías de aprendizaje automático, centrándose en analizar el comportamiento de los usuarios para identificar anomalías y evaluar el riesgo de fraude, al tiempo que tiene la capacidad de tomar decisiones precisas en tiempo real. Este enfoque avanzado puede ayudar a las empresas digitales a prevenir las pérdidas de manera oportuna y minimizar las interrupciones para mantener una buena experiencia de usuario. También ayuda a gestionar mejor el problema de las devoluciones de cargos de las tarjetas de crédito, lo que permite seguir centrándose en hacer crecer la propia empresa.

Descubra cómo funciona el motor de decisiones impulsado por la IA, hable con nuestros expertos en dominios.